地方政府互联网风险有哪些?

地方政府在数字化转型过程中,面临数据泄露、网络攻击、舆情失控、系统瘫痪等多重风险。这些风险不仅影响政务运行效率,还可能引发社会信任危机。

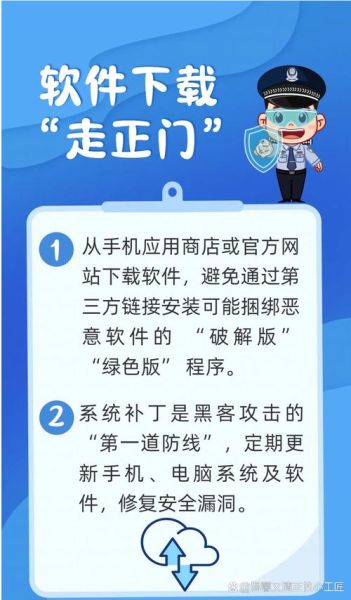

(图片来源网络,侵删)

数据泄露:最隐蔽也最致命

地方政府掌握大量公民隐私数据,如户籍、社保、医疗记录。一旦泄露,后果远超企业级事件。2023年某省政务云被曝漏洞,导致200万条居民信息暗网售卖,直接触发问责程序。

网络攻击:从“小毛贼”到国家级APT

攻击手段已进化到供应链污染、0day漏洞利用、社工钓鱼三位一体。某地级市财政局曾因财务系统供应商被植入后门,导致预算数据被境外IP批量窃取。

如何防范地方政府互联网风险?

技术层:零信任架构是唯一解

传统防火墙+VPN模式已失效,需部署:

- 微隔离技术:将政务系统切割为数百个独立“安全细胞”

- 动态权限控制:根据用户行为实时调整访问权限

- 量子加密试点:对核心数据库实施量子密钥分发(QKD)

制度层:建立“三同步”机制

某副省级城市经验表明,信息化建设同步规划安全、同步建设防护、同步运行审计可降低风险发生率。关键措施包括:

- 强制要求所有政务APP通过等保3.0测评

- 建立首席数据安全官(CDSO)岗位,直接向市长汇报

- 每季度开展红蓝对抗演练,攻击方需模拟境外APT组织手法

舆情层:72小时黄金响应法则

当数据泄露事件发生时,地方政府常陷入“捂盖子”误区。正确做法是:

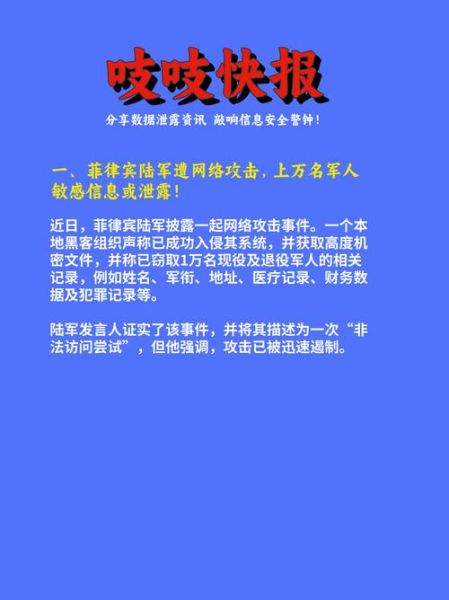

(图片来源网络,侵删)

第1小时:技术团队确认泄露范围并封存日志

第6小时:通过政务微博发布初步通报,承诺24小时内更新进展

第48小时:召开新闻发布会,现场演示漏洞修复过程

第72小时:公布第三方机构审计报告及责任人处理结果

容易被忽视的3个盲区

盲区1:外包服务商的“影子系统”

某区城管局曾将智慧停车系统外包给科技公司,后者为调试方便私自搭建未备案的测试环境,导致3.8万条车牌信息暴露。解决方案:

- 强制要求外包公司接入政务外网安全监管平台

- 所有测试数据必须经脱敏算法处理(替换真实姓名为“张*”等)

盲区2:离职人员的“幽灵账号”

某市住建局离职员工张某,利用未注销的审计系统账号,半年后仍能下载招投标敏感文件。防范要点:

- 实施账号生命周期管理,离职即自动冻结所有权限

- 关键系统增加人脸识别二次验证

盲区3:政务无人机的数据回传

越来越多城市使用无人机巡查违建,但视频流通过4G网络明文传输,易被截获。某县已试点:

- 无人机内置国密SM4加密芯片

- 视频数据分割为1MB以下碎片,通过多链路冗余传输

未来趋势:AI防御的“双刃剑”

地方政府开始部署AI驱动的安全运营中心(SOC),但需警惕:

- 对抗样本攻击:黑客通过篡改日志格式,使AI误判正常流量为攻击

- 模型投毒:污染训练数据,导致AI将政府内部IP标记为“白名单”

应对策略是建立人机协同研判机制:所有AI告警必须经具备执法资格的网络安全员复核。

(图片来源网络,侵删)

评论列表